Lab tổng hợp

LAB TỔNG HỢP - CCNA (200-301) - BÀI 1

05/10/2019 11:15:04

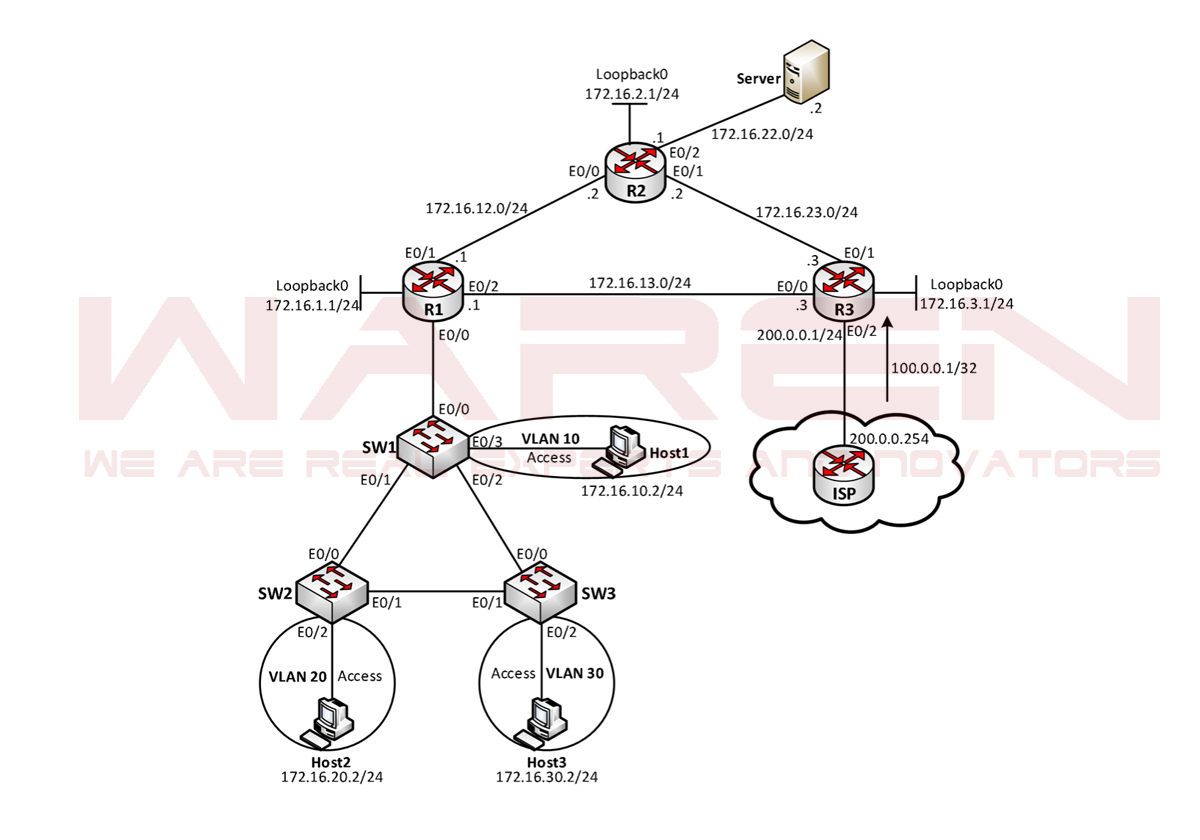

SƠ ĐỒ BÀI LAB:

MÔ TẢ:

- Ngoại trừ router ISP và Server 172.16.22.2, học viên được quyền truy nhập vào tất cả các thiết bị trên sơ đồ để thực hiện các thao tác cấu hình.

- Trong mỗi nhóm, cổng E0/2 của R3 được sử dụng để đấu nối đến router ISP. Học viên thực hiện đặt địa chỉ IP trên cổng đấu nối này là 200.0.0.1/24. Học viên phải thực hiện cấu hình Gateway Internet là 200.0.0.254.

- Bên cạnh IP đấu nối, R3 còn được ISP rót về một IP tĩnh 100.0.0.1/32.

- Tất cả các thiết bị đều đã được cấu hình sẵn hostname như trình bày trên sơ đồ.

- Các thiết bị Host1, Host2, Host3 và Server đã được thiết lập sẵn địa chỉ IP.

- Học viên phải tự cấu hình đặt địa chỉ IP cho các cổng của các router theo quy hoạch IP trên sơ đồ hình 1.

YÊU CẦU:

1. Xây dựng mạng chuyển mạch lớp 2:

- Cấu hình để tất cả các đường link đấu nối giữa các switch trở thành các đường trunking Dot1q.

- Xây dựng cấu hình VLAN trên các switch theo yêu cầu sau:

- Khai báo các VLAN 10, 20 và 30 trên SW1.

- Các VLAN trên SW1 phải được tự động đồng bộ đến SW2 và SW3.

- Các thao tác can thiệp vào cấu hình VLAN trên SW2 và SW3 bị cấm.

2. Hiệu chỉnh đường đi layer 2:

- Cấu hình hiệu chỉnh STP đảm bảo trên VLAN 10 cổng E0/2 của SW1 bị khóa.

- Cấu hình hiệu chỉnh STP đảm bảo trên VLAN 20 cổng E0/1 của SW1 bị khóa.

3. Định tuyến VLAN:

- Trên R1 thực hiện cấu hình định tuyến giữa các VLAN 10, 20 và 30 với các thông số như sau (bảng 1):

|

Cổng |

Kết nối đến |

Địa chỉ IP |

|

E0/0.10 |

VLAN 10 |

172.16.10.1/24 |

|

E0/0.20 |

VLAN 20 |

172.16.20.1/24 |

|

E0/0.30 |

VLAN 30 |

172.16.30.1/24 |

Bảng 1 – Thông số cấu hình định tuyến VLAN trên R1.

- Sau khi cấu hình xong, kết quả kiểm tra phải đạt được như sau:

Host1> ping 172.16.20.2

84 bytes from 172.16.20.2 icmp_seq=1 ttl=63 time=2.463 ms

84 bytes from 172.16.20.2 icmp_seq=2 ttl=63 time=1.085 ms

Host1> ping 172.16.30.1

84 bytes from 172.16.30.1 icmp_seq=1 ttl=63 time=1.844 ms

84 bytes from 172.16.30.1 icmp_seq=2 ttl=63 time=1.007 ms

Host2> ping 172.16.30.1

84 bytes from 172.16.30.1 icmp_seq=1 ttl=63 time=1.318 ms

84 bytes from 172.16.30.1 icmp_seq=2 ttl=63 time=1.838 ms

4. Cấu hình định tuyến:

- Cấu hình định tuyến OSPF trên các router R1, R2 và R3 đảm bảo tất cả các subnet thuộc dải IP 172.16.0.0/16 có thể đi đến được nhau.

- Lưu ý: R3 không được cho cổng nối đến ISP tham gia OSPF. Học viên sẽ bị trừ nửa số điểm của câu 4 nếu vi phạm lỗi này.

5. Hiệu chỉnh định tuyến:

- Cấu hình hiệu chỉnh đảm bảo router – id của các router đạt giá trị như sau: R1: 1.1.1.1; R2: 2.2.2.2; R3: 3.3.3.3.

- Hiệu chỉnh OSPF đảm bảo R1 và R3 đi đến các loopback 0 của nhau thông qua đường trung chuyển qua R2, đường link đấu nối trực tiếp chỉ để dự phòng.

- Cấu hình OSPF trên R1 đảm bảo R1 vẫn cho các subnet của các VLAN 10, 20, 30 tham gia OSPF nhưng không gửi các gói tin hello của OSPF ra các sub – interface nối đến các VLAN này.

6. DHCP:

- Cấu hình R2 làm DHCP server cấp IP cho các user thuộc VLAN 30.

- Sau khi cấu hình xong, thực hiện kiểm tra trên Host 3 phải nhận được IP thuộc dải IP quy hoạch cho VLAN 30:

Host3> dhcp -x

Host3> dhcp -r

DDORA IP 172.16.30.2/24 GW 172.16.30.1

R2#show ip dhcp binding

Bindings from all pools not associated with VRF:

IP address Client-ID/ Lease expiration Type

Hardware address/

User name

172.16.30.2 0100.5079.6668.0a Dec 07 2016 02:51 PM Automatic

7. ACL:

- Sử dụng Standard ACL trên R2 cấm các IP thuộc dải IP của VLAN 10 telnet đến R2 nhưng cho phép mọi địa chỉ IP khác. Kết quả kiểm tra phải đạt như sau:

R1#telnet 172.16.2.1

Trying 172.16.2.1 ... Open

Password required, but none set

R1#telnet 172.16.2.1 /source-interface e0/0.10

Trying 172.16.2.1 ...

% Connection refused by remote host

- Sử dụng Extended ACL theo chiều out trên cổng E0/2 của R2 chỉ cho phép các user thuộc VLAN 20 truy nhập webđến server 172.16.22.2, ngoài ra mọi lưu lượng khác đều bị cấm:

Host2> ping 172.16.22.2 -P 6 -p 80 <- Host 2 truy nhập web thành công đến Server

Connect 80@172.16.22.2 seq=1 ttl=253 time=2.237 ms

SendData 80@172.16.22.2 seq=1 ttl=253 time=2.166 ms

Close 80@172.16.22.2 seq=1 ttl=253 time=3.254 ms

Host1> ping 172.16.22.2 <- Host 1 không ping được server

*172.16.12.2 icmp_seq=1 ttl=254 time=0.671 ms (ICMP type:3, code:13, Communication administratively prohibited)

Host2> ping 172.16.22.2 <- Host 2 không ping được server

*172.16.12.2 icmp_seq=1 ttl=254 time=0.974 ms (ICMP type:3, code:13, Communication administratively prohibited)

Host3> ping 172.16.22.2 <- Host 3 không ping được server

*172.16.12.2 icmp_seq=1 ttl=254 time=0.969 ms (ICMP type:3, code:13, Communication administratively prohibited)

- Tiếp tục cấu hình bổ sung cho Extended ACL đã thực hiện ở trên cho phép server 172.16.22.2 có thể traceroute ra bên ngoài nhưng mạng bên ngoài không thể traceroute được đến server:

R2#telnet 172.16.22.2 <- Từ R2 truy nhập đến giao diện của server

Trying 172.16.22.2 ... Open

User Access Verification

Password: <- Nhập password là “cisco”

Server>traceroute 172.16.10.2 <- Server có thể traceroute ra bên ngoài

Type escape sequence to abort.

Tracing the route to 172.16.10.2

VRF info: (vrf in name/id, vrf out name/id)

1 172.16.22.1 0 msec 1 msec 0 msec

2 172.16.12.1 1 msec 1 msec 0 msec

3 172.16.10.2 3 msec 1 msec 1 msec

Host1> trace 172.16.22.2 <- Host bên ngoài chỉ có thể trace đến R2

trace to 172.16.22.2, 8 hops max, press Ctrl+C to stop

1 172.16.10.1 0.601 ms 0.529 ms 0.497 ms

2 172.16.12.2 0.890 ms 0.710 ms 0.668 ms

3 *172.16.12.2 0.676 ms (ICMP type:3, code:13, Communication administratively prohibited) *

8. Internet:

- Host 1 hiện đang sử dụng địa chỉ IP private 172.16.10.2. Thực hiện public host này lên Internet bằng địa chỉ 100.0.0.1 được cấp phát bởi ISP. Sau khi thực hiện thành công, kết quả kiểm tra phải đạt được như sau:

Host1> ping 8.8.8.8

84 bytes from 8.8.8.8 icmp_seq=1 ttl=252 time=2.422 ms

84 bytes from 8.8.8.8 icmp_seq=2 ttl=252 time=3.139 ms

R3#show ip nat translations

Pro Inside global Inside local Outside local Outside global

icmp 100.0.0.1:34075 172.16.10.2:34075 8.8.8.8:34075 8.8.8.8:34075

icmp 100.0.0.1:34331 172.16.10.2:34331 8.8.8.8:34331 8.8.8.8:34331

--- 100.0.0.1 172.16.10.2 --- ---

- Thực hiện cấu hình cho phép mọi user thuộc VLAN 20 có thể đi được Internet bằng IP đấu nối 200.0.0.1 trên cổng E0/2 của R3. Sau khi cấu hình xong, VLAN 20 phải đi được Internet theo kết quả sau:

Host2> ping 8.8.8.8

84 bytes from 8.8.8.8 icmp_seq=1 ttl=253 time=1.710 ms

84 bytes from 8.8.8.8 icmp_seq=2 ttl=253 time=1.320 ms

R3#sh ip nat translations

Pro Inside global Inside local Outside local Outside global

--- 100.0.0.5 172.16.10.2 --- ---

icmp 200.0.0.1:51994 172.16.20.2:51994 8.8.8.8:51994 8.8.8.8:51994

icmp 200.0.0.1:54298 172.16.20.2:54298 8.8.8.8:54298 8.8.8.8:54298

- Lưu ý: Học viên được phép cấu hình một và chỉ một static default – route cho hoạt động đi Internet.

TRUNG TÂM WAREN